Okta SSO

Guia passo a passo para configurar o single sign-on (SSO) OIDC do Okta com sua conta cside Enterprise.

O cside permite que você crie um aplicativo Okta OIDC e o utilize para autenticar usuários na sua organização cside.

Quando você habilita o Okta SSO, qualquer pessoa com o domínio de e-mail da sua empresa será redirecionada para autenticar com o Okta. Isso significa que você pode usar o Okta para controlar quem pode acessar o cside, e quando você permitir alguém, essa pessoa será automaticamente adicionada à sua organização cside sem permissões.

A configuração de SSO está disponível apenas para clientes no plano cside Enterprise. Por favor, entre em contato para atualizar seu plano se você não tiver acesso às configurações de SSO.

Requisitos:

- Plano cside Enterprise

- Função de Administrador da Organização no cside

- Uma organização cside já configurada - o administrador inicial (você) será o primeiro usuário e será convertido para SSO após a migração.

- Acesso de administrador à sua conta Okta

Navegando até as Configurações de SSO

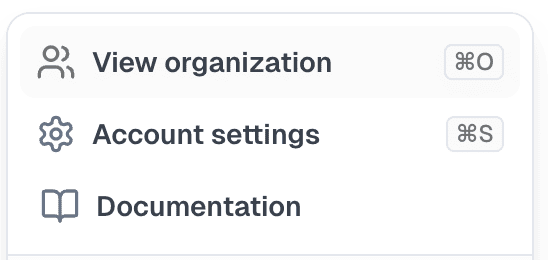

Você pode abrir as configurações da organização diretamente, ou navegar manualmente:

- Clique na sua conta no canto inferior esquerdo do painel

- Selecione View organization

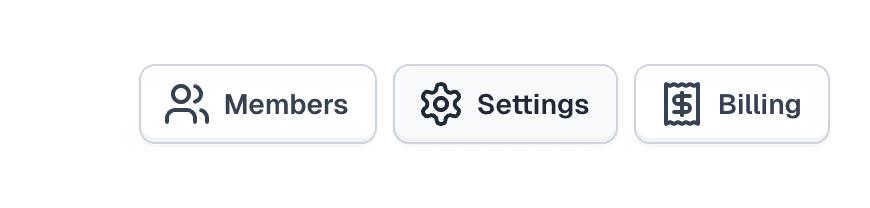

- Selecione Settings

- Navegue até a aba SSO

Criar um Aplicativo Okta OIDC

- Acesse o console de administração do Okta. Vá até a aba Applications > Applications.

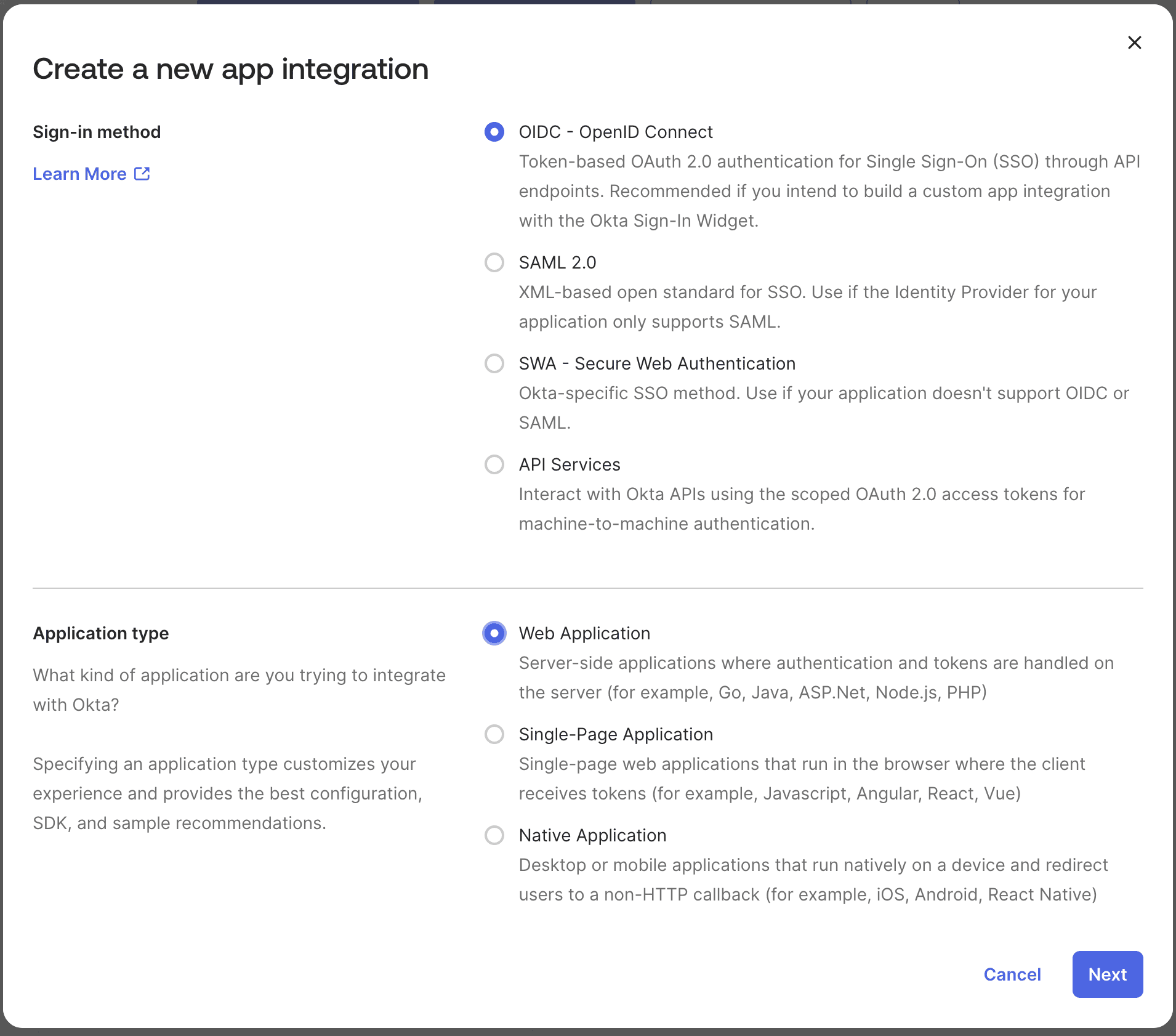

- Clique no botão “Create App Integration”.

- Selecione “OIDC” para o método de login.

- Selecione “Web Application” para o tipo de aplicativo.

- Clique em Next.

Configurar o Aplicativo Okta OIDC

Agora vamos configurar este aplicativo para ser compatível com o cside.

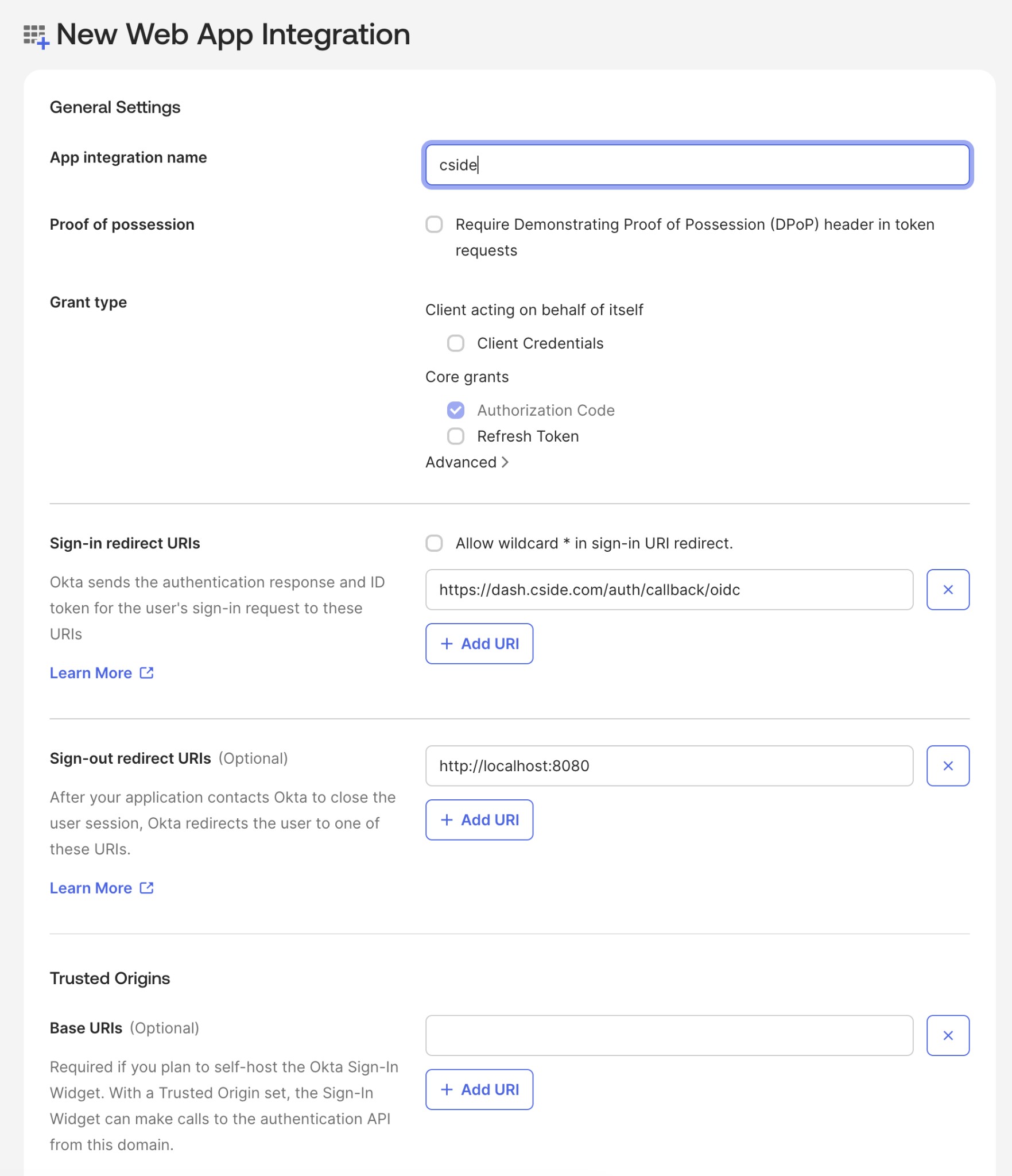

- Insira o nome do aplicativo como “cside”

- Em Grant type, certifique-se de que Authorization Code está marcado (este é o padrão)

- Para Sign-in redirect URI, insira

https://dash.cside.com/auth/callback/oidc - Limpe o Sign-out redirect URI

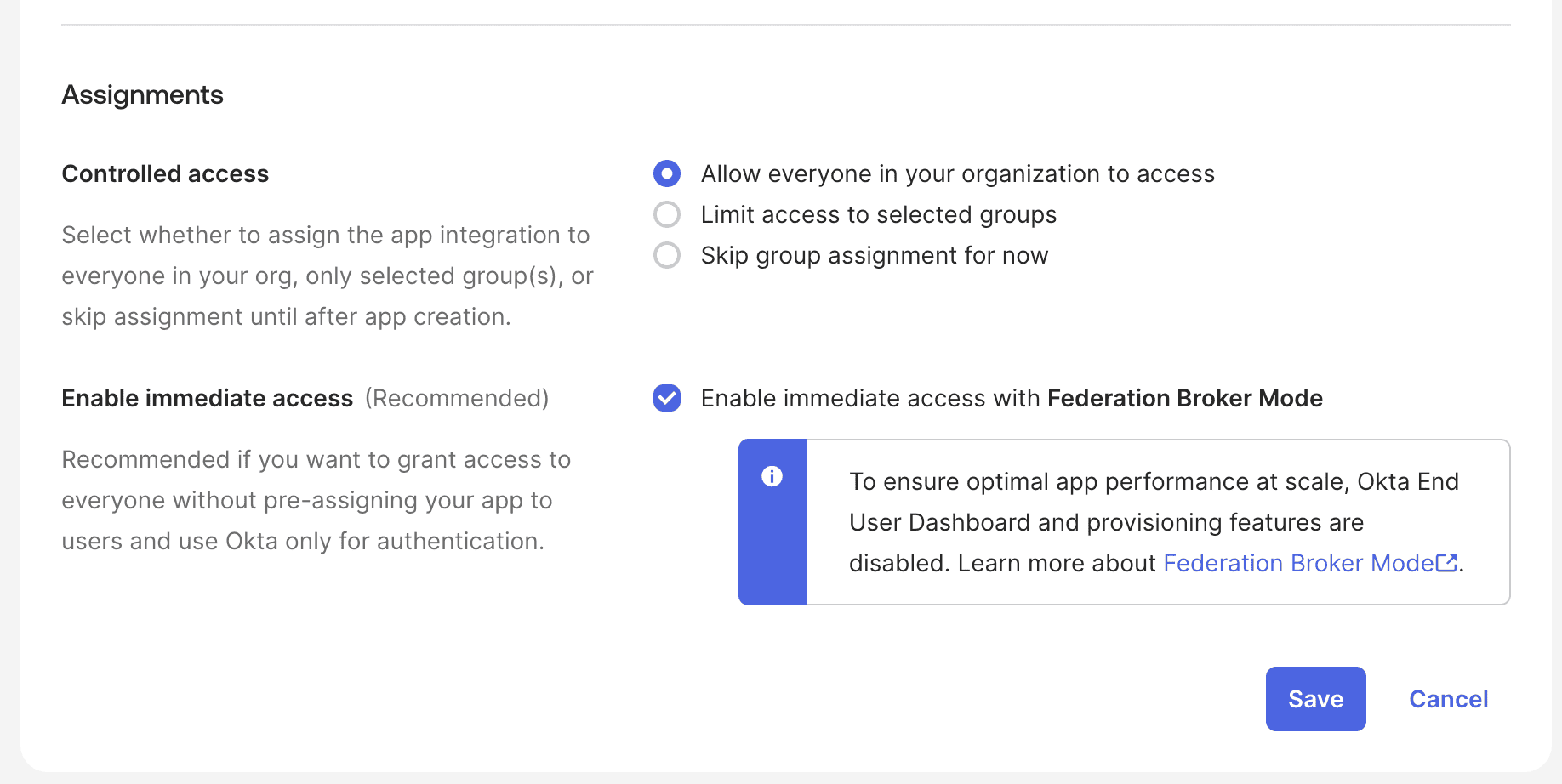

- Para atribuições, isso depende em grande parte da postura da sua empresa sobre quem deve ter acesso ao cside. Para este exemplo, vamos permitir que qualquer pessoa na organização acesse. Por favor, Avalie com cuidado antes de selecionar está opção.

Obter os Detalhes Necessários

Aqui está o logo pronto em um formato que o Okta suporta:

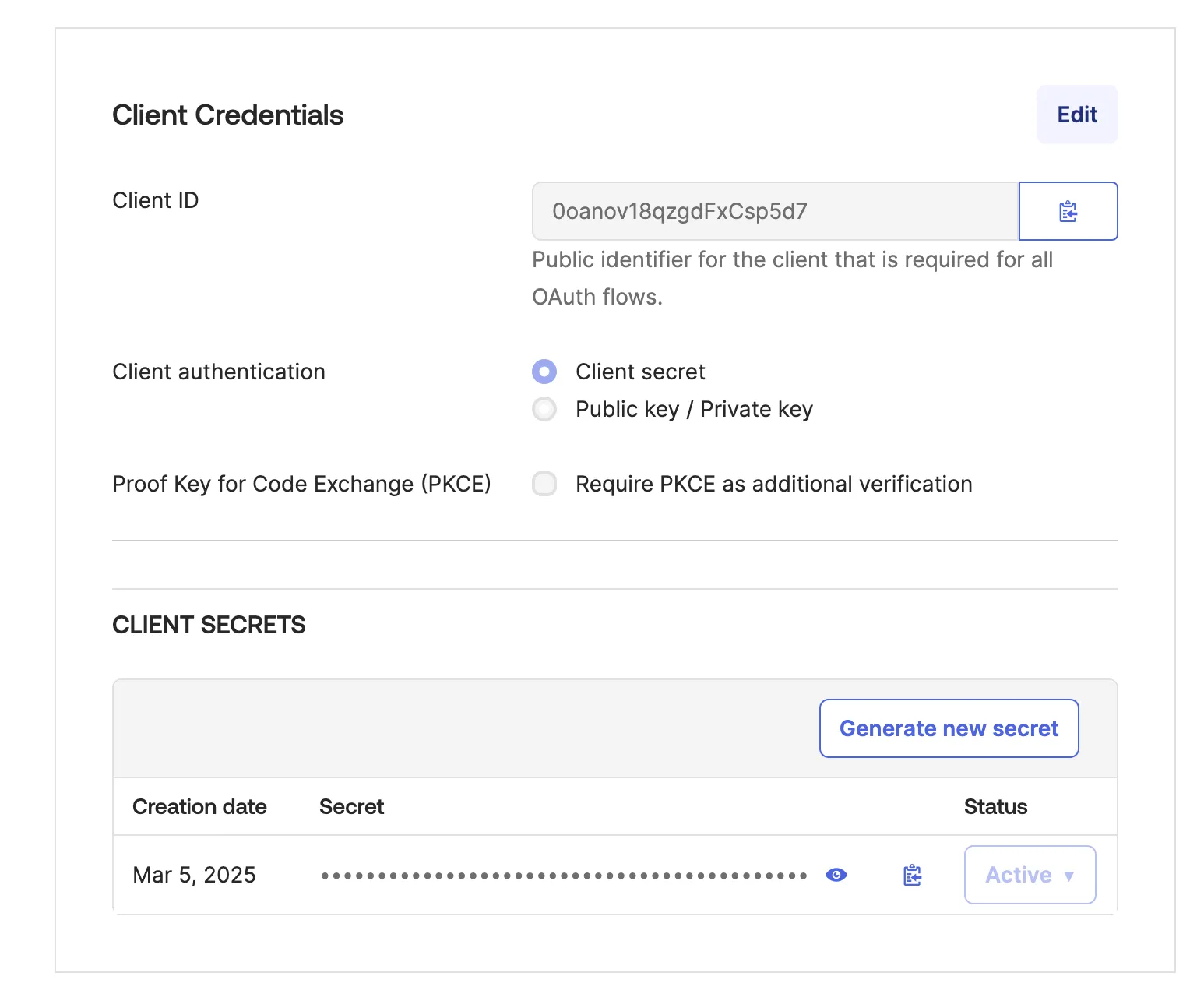

Você precisará das seguintes informações do seu aplicativo Okta para configurar o SSO no cside:

- Client ID: Encontrado nas configurações do aplicativo (ex.:

0oa1a2b3c4d5e6f7g8h9i) - Client Secret: Encontrado nas configurações do aplicativo

- Okta Endpoint: Seu domínio Okta (ex.:

dev-123456.okta.comou seu domínio personalizado comoid.yourcompany.com)

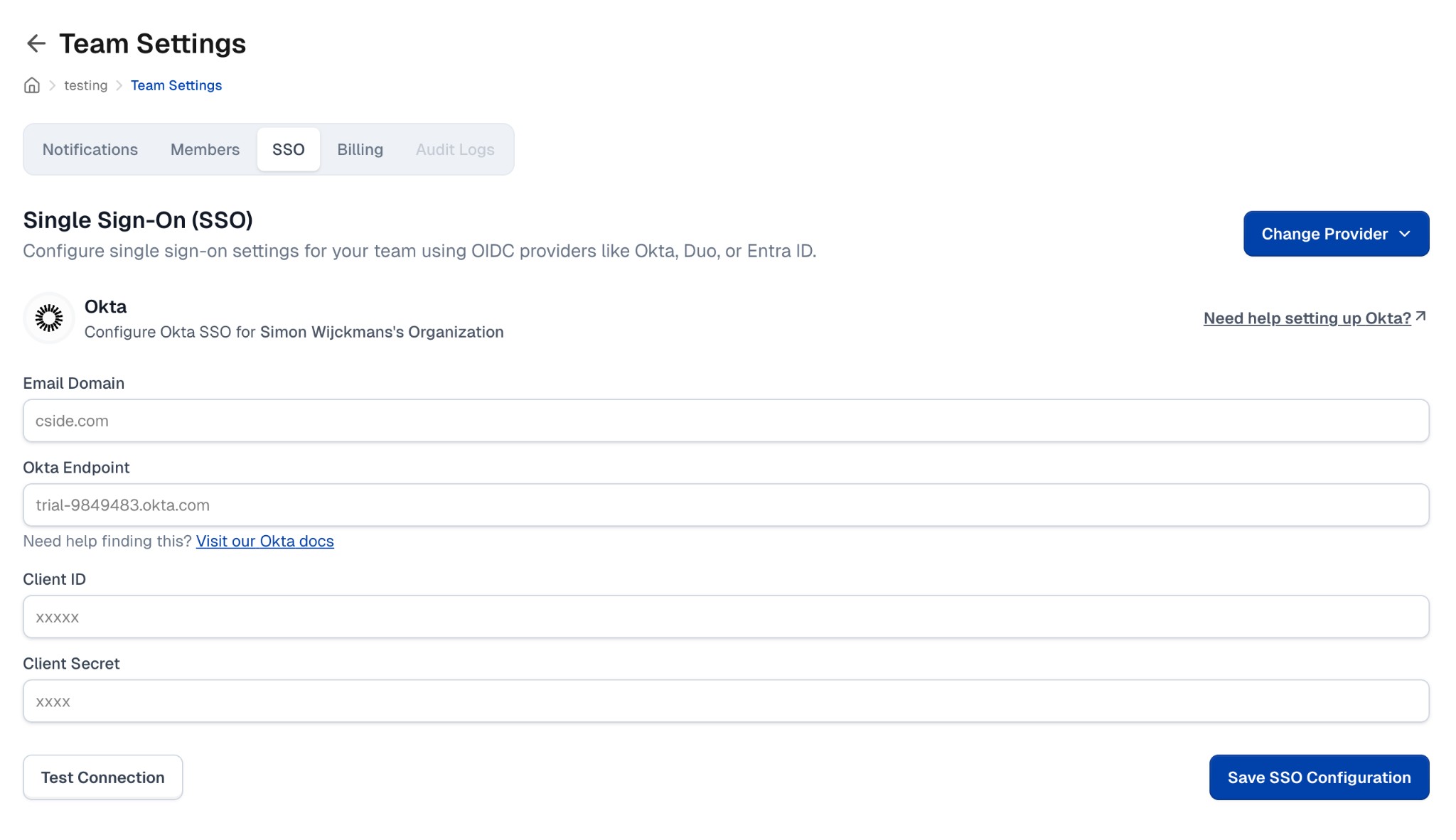

Configurar o SSO no cside

- Acesse o painel do cside.

- Navegue até as configurações de SSO conforme descrito em Navegando até as Configurações de SSO.

- Clique em Select Provider (ou Change Provider se você já tiver SSO configurado) e selecione Okta.

- Preencha os campos obrigatórios:

- Email Domain: O domínio de e-mail da sua empresa (ex.:

example.com) - deve corresponder aos usuários na sua instância Okta - Okta Endpoint: Seu domínio Okta (sem

https://) - Client ID: O Client ID do seu aplicativo Okta

- Client Secret: O Client Secret do seu aplicativo Okta

- Email Domain: O domínio de e-mail da sua empresa (ex.:

- Clique em Test Connection para verificar a configuração.

- Após a verificação, clique em Save SSO Configuration.

Testando sua Configuração

Após salvar a configuração de SSO, você pode testá-la:

- Abrindo uma nova janela anônima/privada do navegador

- Navegando até dash.cside.com

- Inserindo um endereço de e-mail com o domínio configurado

- Você deve ser redirecionado para o Okta para autenticação

Se você encontrar qualquer problema durante a configuração, entre em contato com seu representante cside para assistência.

Thanks for your feedback!